Nếu server của bạn đang dùng HocVPS Script, hãy làm theo từng bước hướng dẫn này để cài đặt chứng chỉ SSL Let’s Encrypt miễn phí và được tự động gia hạn.

Let’s Encrypt là một nhà cung cấp chứng chỉ số SSL (Certificate Authority) hoàn toàn miễn phí, được nhiều cá nhân và tổ chức tin dùng và đặc biệt không giới hạn.

Trong bài viết này, mình sẽ hướng dẫn các bạn từng bước cài đặt chứng chỉ Let’s Encrypt trên server cài HocVPS Script (LEMP Server, CentOS 6 và 7). Nếu dùng shared hosting như Hawk Host hoặc StableHost, DreamHost, SiteGround thì mọi chuyện còn đơn giản hơn nhiều vì Let’s Encrypt đã được tích hợp sẵn trong cPanel, chỉ cần vài click là cài đặt thành công. Mời bạn tham khảo hướng dẫn cài đặt Let’s Encrypt trong cPanel.

Let’s Encrypt là chứng chỉ SSL loại Domain Validation tức là sau khi cài bạn sẽ có thanh ổ khoá màu xanh trên trình duyệt. Ngoài Let’s Encrypt còn có PositiveSSL của Comodo và Standard SSL DV của GoDaddy. cũng được rất nhiều người sử dụng.

Nếu cài xong mà thanh địa chỉ chưa hiện HTTPS màu xanh, hãy tham khảo bài Hướng dẫn cài đặt SSL “xanh hoàn hảo”

Nếu không nắm vững kiến thức kỹ thuật, hãy liên hệ sử dụng Dịch vụ Cài đặt SSL từ Học VPS.

Nội dung bài viết

1/ Cài đặt chứng chỉ Let’s Encrypt

1.2/ Phát hành chứng chỉ SSL Let’s Encrypt cho domain

3/ Cập nhật cấu hình trong Google Search Console và Analytics

4/ Tự động gia hạn Let’s Encrypt

1/ Cài đặt chứng chỉ Let’s Encrypt

1.1/ Cài đặt certbot

yum -y install certbot

1.2/ Phát hành chứng chỉ SSL Let’s Encrypt cho domain

Để phát hành chứng chỉ SSL Let’s Encrypt cho domain có rất nhiều cách, mình sẽ sử dụng option --standalone

# Stop Nginx service nginx stop # Issue SSL Let's Encrypt certbot certonly --standalone

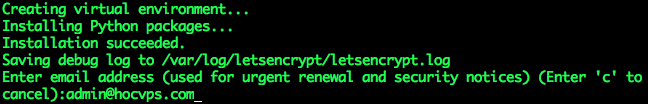

Chờ một lúc để Let’s Encrypt cài đặt những công cụ cần thiết. Sau đó bạn hãy nhập địa chỉ email, rồi nhấn phím Enter.

Chấp nhận quy định bằng cách nhập a, rồi nhấn tiếp Enter.

Tiếp theo bạn nhập tên miền sẽ sử dụng chứng chỉ SSL, rồi nhấn Enter. Bước này bạn chỉ nhập phiên bản non-www và www của 1 domain hoặc subdomain. Khi muốn thêm tên miền/subdomain khác bạn hãy xem hướng dẫn bên dưới.

Nếu không gặp vấn đề gì bạn sẽ gặp thông báo như bên dưới:

IMPORTANT NOTES: - Congratulations! Your certificate and chain have been saved at /etc/letsencrypt/live/hocvps.com/fullchain.pem. Your cert will expire on 2016-08-23. To obtain a new version of the certificate in the future, simply run Certbot again. - If you lose your account credentials, you can recover through e-mails sent to admin@hocvps.com. - Your account credentials have been saved in your Certbot configuration directory at /etc/letsencrypt. You should make a secure backup of this folder now. This configuration directory will also contain certificates and private keys obtained by Certbot so making regular backups of this folder is ideal. - If you like Certbot, please consider supporting our work by: Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate Donating to EFF: https://eff.org/donate-le

Lưu ý các thông tin mình bôi đỏ:

- /etc/letsencrypt/live/hocvps.com/: thư mục chứa các file chứng chỉ

- 2016-08-23: ngày hết hạn của chứng chỉ (90 ngày từ ngày cài)

Cài đặt chứng chỉ SSL Let’s Encrypt cho nhiều website

Nếu cần bổ sung thêm domain/subdomain muốn cài đặt Let’s Encrypt, bạn chỉ cần chạy lại lệnh bên dưới rồi nhập domain vào:

# Stop Nginx service nginx stop # Install Let's Encrypt certbot certonly --standalone

Lúc này domain mới sẽ có thêm một thư mục riêng chứa file chứng chỉ cần thiết.

2/ Cấu hình Nginx

Sau khi có các file chứng chỉ, chúng ta sẽ chỉnh lại file cấu hình Nginx. Ví dụ tên miền của mình là hocvps.com thì file cấu hình sẽ có đường dẫn là /etc/nginx/conf.d/hocvps.com.conf

Khi làm bạn nhớ thay tương ứng hocvps.com bằng domain của bạn nhé.

Lưu ý: Chỉ cấu hình Nginx khi bạn đã phát hành thành công chứng chỉ SSL.

Tạo file DH parameters 2048 bit (tạo một lần duy nhất trên VPS)

mkdir /etc/nginx/ssl/ openssl dhparam 2048 -out /etc/nginx/ssl/dhparam.pem

Chỉnh sửa cấu hình domain bằng Nano Editor

nano /etc/nginx/conf.d/hocvps.com.conf

Cấu hình SSL xử lý các request

Trong block server { ... } thứ 2 điều chỉnh như sau:

+ Chuyển listen 80 default_server; thành listen 443 ssl default_server;

+ Sau dòng server_name hocvps.com; thêm đoạn cấu hình SSL:

# SSL ssl_certificate /etc/letsencrypt/live/hocvps.com/fullchain.pem; ssl_certificate_key /etc/letsencrypt/live/hocvps.com/privkey.pem; ssl_protocols TLSv1 TLSv1.1 TLSv1.2; ssl_prefer_server_ciphers on; ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5; # Improve HTTPS performance with session resumption ssl_session_cache shared:SSL:50m; ssl_session_timeout 1d; # DH parameters ssl_dhparam /etc/nginx/ssl/dhparam.pem; # Enable HSTS add_header Strict-Transport-Security "max-age=31536000" always;

Redirect toàn bộ www http sang https

Trong block server { ... } ở phía trên cùng:

+ Chuyển server_name www.hocvps.com; thành server_name hocvps.com www.hocvps.com;

+ Chuyển rewrite ^(.*) http://hocvps.com$1 permanent; thành rewrite ^(.*) https://hocvps.com$1 permanent;

Kết quả được như sau:

server {

listen 80;

server_name hocvps.com www.hocvps.com;

rewrite ^(.*) https://hocvps.com$1 permanent;

}

Lúc này khi truy cập https://hocvps.com và http://www.hocvps.com sẽ tự động redirect sang https://hocvps.com

Redirect toàn bộ www https sang https

Thêm mới block server { ... } ở trên cùng

server {

listen 443 ssl;

server_name www.hocvps.com;

# SSL

ssl_certificate /etc/letsencrypt/live/hocvps.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/hocvps.com/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

rewrite ^(.*) https://hocvps.com$1 permanent;

}

Lúc này khi truy cập https://www.hocvps.com sẽ tự động redirect sang https://hocvps.com

Cấu hình SSL với port quản lý HocVPS Script Admin

Lưu ý:

- Chỉ thiết lập đối với domain chính cài HocVPS – Domain phụ KHÔNG thiết lập.

- Đây chỉ là bước tùy chọn, nếu bạn sử dụng Cloudflare và kích hoạt đám mây màu vàng ẩn IP thì không làm bước này mà sử dụng link

http://IP:portđể vào khu vực quản trị HocVPS Script Admin.

Ví dụ khi cài đặt mình để port mặc định 2018 thì sẽ tìm block cuối cùng server { ... } trong file cấu hình domain .conf có dòng listen 2018;

Cấu hình SSL cho port HocVPS tương tự như bên dưới:

server {

listen 2018 ssl;

access_log off;

log_not_found off;

error_log off;

root /home/hocvps.com/private_html;

index index.php index.html index.htm;

server_name hocvps.com;

error_page 497 https://$server_name:$server_port$request_uri;

ssl_certificate /etc/letsencrypt/live/hocvps.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/hocvps.com/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

auth_basic "Restricted";

auth_basic_user_file /home/hocvps.com/private_html/hocvps/.htpasswd;

...

Lúc này truy cập HocVPS Script Admin qua https://domain.com:2018

File cấu hình Nginx cuối cùng sẽ tương tự như sau:

server {

listen 443 ssl;

server_name www.hocvps.com;

# SSL

ssl_certificate /etc/letsencrypt/live/hocvps.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/hocvps.com/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

rewrite ^(.*) https://hocvps.com$1 permanent;

}

server {

listen 80;

server_name hocvps.com www.hocvps.com;

rewrite ^(.*) https://hocvps.com$1 permanent;

}

server {

listen 443 ssl default_server;

# access_log off;

access_log /home/hocvps.com/logs/access.log;

# error_log off;

error_log /home/hocvps.com/logs/error.log;

root /home/hocvps.com/public_html;

index index.php index.html index.htm;

server_name hocvps.com;

# SSL

ssl_certificate /etc/letsencrypt/live/hocvps.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/hocvps.com/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

# Improve HTTPS performance with session resumption

ssl_session_cache shared:SSL:50m;

ssl_session_timeout 1d;

# DH parameters

ssl_dhparam /etc/nginx/ssl/dhparam.pem;

# Enable HSTS

add_header Strict-Transport-Security "max-age=31536000" always;

location / {

try_files $uri $uri/ /index.php?$args;

}

# Custom configuration

include /home/hocvps.com/public_html/*.conf;

location ~ \.php$ {

fastcgi_split_path_info ^(.+\.php)(/.+)$;

include /etc/nginx/fastcgi_params;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_connect_timeout 1000;

fastcgi_send_timeout 1000;

fastcgi_read_timeout 1000;

fastcgi_buffer_size 256k;

fastcgi_buffers 4 256k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

fastcgi_param SCRIPT_FILENAME /home/hocvps.com/public_html$fastcgi_script_name;

}

location /nginx_status {

stub_status on;

access_log off;

allow 127.0.0.1;

deny all;

}

location /php_status {

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME /home/hocvps.com/public_html$fastcgi_script_name;

include /etc/nginx/fastcgi_params;

allow 127.0.0.1;

deny all;

}

# Disable .htaccess and other hidden files

location ~ /\.(?!well-known).* {

deny all;

access_log off;

log_not_found off;

}

location = /favicon.ico {

log_not_found off;

access_log off;

}

location = /robots.txt {

allow all;

log_not_found off;

access_log off;

}

location ~* \.(3gp|gif|jpg|jpeg|png|ico|wmv|avi|asf|asx|mpg|mpeg|mp4|pls|mp3|mid|wav|swf|flv|exe|zip|tar|rar|gz|tgz|bz2|uha|7z|doc|docx|xls|xlsx|pdf|iso|eot|svg|ttf|woff)$ {

gzip_static off;

add_header Pragma public;

add_header Cache-Control "public, must-revalidate, proxy-revalidate";

access_log off;

expires 30d;

break;

}

location ~* \.(txt|js|css)$ {

add_header Pragma public;

add_header Cache-Control "public, must-revalidate, proxy-revalidate";

access_log off;

expires 30d;

break;

}

}

server {

listen 2018 ssl;

access_log off;

log_not_found off;

error_log /home/hocvps.com/logs/nginx_error.log;

root /home/hocvps.com/private_html;

index index.php index.html index.htm;

server_name hocvps.com;

error_page 497 https://$server_name:$server_port$request_uri;

ssl_certificate /etc/letsencrypt/live/hocvps.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/hocvps.com/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

auth_basic "Restricted";

auth_basic_user_file /home/hocvps.com/private_html/hocvps/.htpasswd;

location / {

autoindex on;

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

fastcgi_split_path_info ^(.+\.php)(/.+)$;

include /etc/nginx/fastcgi_params;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_connect_timeout 1000;

fastcgi_send_timeout 1000;

fastcgi_read_timeout 1000;

fastcgi_buffer_size 256k;

fastcgi_buffers 4 256k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

fastcgi_param SCRIPT_FILENAME /home/hocvps.com/private_html$fastcgi_script_name;

}

location ~ /\. {

deny all;

}

}

_ Cấu hình SSL cho domain không phải domain chính trong HocVPS Script:

- Không thiết lập HocVPS Admin Port

- Bỏ tham số

default_serverbên cạnhlisten 443

_ Để kết hợp sử dụng CDN Cloudflare (biểu tượng đám mây vàng):

- Thiết lập Full (strict) trong menu Crypto SSL tại trang quản lý Cloudflare.

- Không cấu hình SSL phần Admin HocVPS. Khi đó, truy cập HocVPS Admin bằng

ip:port - Không thể gia hạn tự động SSL Let’s Encrypt. Gia hạn thủ công 3 tháng 1 lần.

_ Cấu hình HTTP/2 tham khảo Kích hoạt HTTP/2 với Nginx.

_ Tham khảo thêm Tối ưu HTTPS trên Nginx.

Kiểm tra lại cấu hình Nginx

nginx -t

Phản hồi như sau là ok:

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok nginx: configuration file /etc/nginx/nginx.conf test is successful

Khởi động lại Nginx

service nginx restart

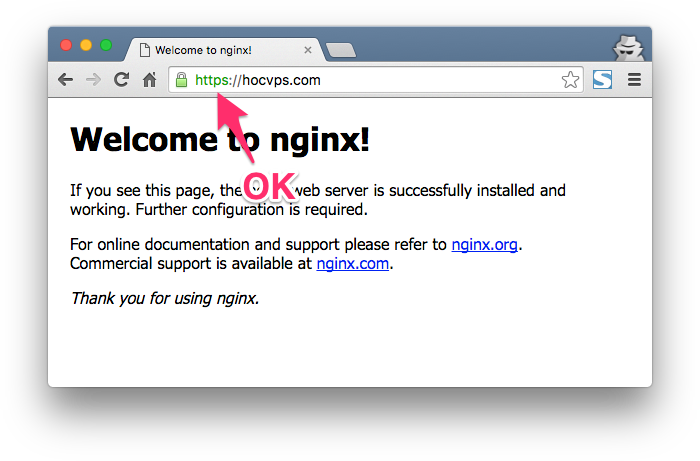

Giờ truy cập vào domain để tận hưởng thành quả thôi.

Lưu ý:

- Bạn phải chuyển toàn bộ link image, js, css từ http:// sang https:// thì mới có biểu tượng màu xanh như demo. Xem thêm hướng dẫn.

- Nếu bạn dùng WordPress, hãy cài đặt plugin Really Simple SSL để tự động redirect http sang https và chuyển toàn bộ link .css, .js sang https. Thanh địa chỉ lúc này sẽ có màu xanh.

- Nếu không muốn dùng plugin tự động Really Simple SSL, bạn hãy tham khảo thêm Hướng dẫn cài đặt Let’s Encrypt trong cPanel để biết cách thao tác thủ công.

3/ Cập nhật cấu hình trong Google Search Console và Analytics

Phần này bắt buộc phải làm để không làm ảnh hưởng đến thứ hạng từ khóa trên Google của website, mình đã có hướng dẫn chi tiết từng bước trên Canh Me, mời bạn tham khảo tại link này.

4/ Tự động gia hạn Let’s Encrypt

Chứng chỉ Let’s Encrypt chỉ sử dụng được trong vòng 90 ngày và bạn cần phải chạy lại dòng lệnh bên dưới để gia hạn.

certbot renew --pre-hook "service nginx stop" --post-hook "service nginx start"

Tuy nhiên, mình sẽ hướng dẫn các bạn cấu hình để tự động gia hạn chứng chỉ này với crontab, như vậy chúng ta sẽ sử dụng SSL miễn phí trọn đời mà không cần phải lo về việc gia hạn nữa.

Mở file cấu hình crontab:

# EDITOR=nano crontab -e

Copy và paste đoạn code bên dưới vào cửa sổ terminal:

30 2 * * * /usr/bin/certbot renew --pre-hook "service nginx stop" --post-hook "service nginx start" >> /var/log/le-renew.log

Nhấn Ctrl+O, Enter để lưu và Ctrl+X để thoát. Bạn nhận được thông báo sau là thành công

crontab: installing new crontab

crontab trên sẽ tự động chạy lệnh gia hạn Let’s Encrypt vào lúc 2h30 hàng ngày và kiểm tra xem đã hết hạn chưa và tiến hành gia hạn. Trước khi gia hạn sẽ stop Nginx, sau đó sẽ start lại ngay lập tức. Như vậy, gần như không ảnh hưởng gì cả đến website.

Vậy là xong, bạn có thể yên tâm sử dụng Let’s Encrypt rồi đấy.

Lưu ý: Nếu chứng chỉ không tự động gia hạn, kiểm tra theo mục 6.Một số vấn đề gặp phải

5/ Xóa chứng chỉ Let’s Encrypt

Khi bạn không sử dụng Let’s Encrypt nữa, chuyển qua sử dụng của nhà cung cấp khác và muốn xóa chứng chỉ Let’s Encrypt đã cài, hãy sử dụng lệnh bên dưới:

# Remove Let's Encrypt certbot delete

Tiếp theo nhập số thứ tự chứng chỉ tương ứng với tên miền bạn muốn xóa, nhấn Enter là mọi thứ sẽ được dọn dẹp sạch sẽ.

6/ Một số vấn đề gặp phải

Đến ngày hết hạn mà chứng chỉ Let’s Encrypt không tự động gia hạn, mặc dù crontab vẫn chạy, kiểm tra log không thấy thông tin gì đặc biệt? Chạy lệnh gia hạn thủ công thì lại được. Theo kinh nghiệm của mình thì vấn đề ở mã nguồn Let’s Encrypt hoặc PATH service

Đối với vấn đề mã nguồn, chỉ cần clone lại bộ code của Let’s Encrypt là sẽ giải quyết được vấn đề.

# cd /opt/letsencrypt && git pull

Nếu gặp thông báo lỗi thì sử dụng lệnh này: # cd /opt/letsencrypt && git reset --hard && git pull

Đối với vấn đề PATH service, các bạn chú ý những dấu hiệu sau:

Kiểm tra nội dung /var/spool/mail/root thấy:

Failed to find executable /usr/sbin/service in PATH:/usr/local/sbin:/usr/local/bin:/sbin:/bin:/usr/sbin:/usr/bin:/root/bin Unable to find pre-hook command /usr/sbin/service in the PATH. (PATH is /usr/local/sbin:/usr/local/bin:/sbin:/bin:/usr/sbin:/usr/bin:/root/bin)

Kiểm tra nội dung /var/log/cron thấy cronjob vẫn chạy hàng ngày. Kiểm tra nội dung /var/log/le-renew.log và bên trong /var/log/letencrypt không thấy gì khả nghi.

– Nguyên nhân: service không nằm trong PATH, vấn đề này gặp ở 1 số VPS.

# whereis service service: /sbin/service /usr/share/man/man8/service.8.gz

# echo $PATH /usr/bin:/bin:/usr/sbin:/usr/local/bin:/usr/local/sbin

Có thể thấy, lệnh service nằm trong /sbin/service, không thuộc biến môi trường PATH. Crontab chỉ tìm /usr/sbin/service và không thấy.

– Giải pháp::

Bạn cần sử dụng đường dẫn cụ thể để chạy lệnh service trong crontab. Vị trí sẽ tùy thuộc vào từng hệ thống, kiểm tra bằng # whereis service.

Ví dụ, khi là /sbin/service thì câu lệnh chèn vào crontab sẽ như sau:

30 2 * * * certbot renew --pre-hook "/sbin/service nginx stop" --post-hook "/sbin/service nginx start" >> /var/log/le-renew.log

– Dấu hiệu: Đến ngày hết hạn thì không thể renew, với thông báo:

Renewal configuration file /etc/letsencrypt/renewal/hocvps.com.conf produced an unexpected error: [('PEM routines', 'PEM_read_bio', 'no start line')]. Skipping.

No renewals were attempted.

Hoặc expected /etc/letsencrypt/live/hocvps.com/cert.pem to be a symlink

– Nguyên nhân: Bộ chứng chỉ bị corrupt khiến Let’s Encrypt không thể đọc và renew.

Kiểm tra nội dung cert và private key:

# openssl x509 -noout -text -in /etc/letsencrypt/live/hocvps.com/cert.pem unable to load certificate 3077703404:error:0906D06C:PEM routines:PEM_read_bio:no start line:pem_lib.c:703:Expecting: TRUSTED CERTIFICATE # openssl rsa -noout -text -in /etc/letsencrypt/live/hocvps.com/privkey.pem -check unable to load Private Key 3078170348:error:0906D06C:PEM routines:PEM_read_bio:no start line:pem_lib.c:703:Expecting: ANY PRIVATE KEY

Kiểm tra MD5 của cert và key (trùng nhau là ok):

# openssl x509 -noout -modulus -in fullchain.pem | openssl md5 # openssl rsa -noout -modulus -in privkey.pem | openssl md5

Kiểm tra danh sách cert trong VPS

# certbot certificates

Found the following certs:

Certificate Name: hocvps.com

Domains: hocvps.com www.hocvps.com

Expiry Date: 2018-05-27 09:15:09+00:00 (VALID: 89 days)

Certificate Path: /etc/letsencrypt/live/hocvps.com/fullchain.pem

Private Key Path: /etc/letsencrypt/live/hocvps.com/privkey.pem

-------------------------------------------------------------------------------

– Giải pháp: xóa hoàn toàn cert cũ rồi issue lại cert mới (như mục 1.)

# cd /opt/letsencrypt # ./certbot delete --cert-name hocvps.com Saving debug log to /var/log/letsencrypt/letsencrypt.log ------------------------------------------------------------------------------- Deleted all files relating to certificate hocvps.com. -------------------------------------------------------------------------------

– Nguyên nhân & Dấu hiệu:

VPS không thể kết nối ra ngoài qua giao thức HTTPS, khi đó cũng không thể issue/renew các chứng chỉ SSL. Ví dụ không thể truy cập qua HTTPS

# curl https://google.com

curl: (77) Problem with the SSL CA cert (path? access rights?)

#curl https://github.com/letsencrypt/letsencrypt

curl: (35) SSL connect error

– Giải pháp:

Đối với lỗi (77): cài đặt lại chứng chỉ trong VPS:

Bước 1: Di chuyển/Đổi tên chứng chỉ cũ

- CentOS6 chứng chỉ lưu tại

/etc/ssl/certs/ca-bundle.crt - CentOS7 chứng chỉ lưu tại

/etc/pki/ca-trust/extracted/pem/tls-ca-bundle.pem

Bước 2: Cài đặt lại chứng chỉ. Khi đó, bạn có thể curl HTTPS và issue/renew chứng chỉ bình thường.

# yum reinstall -y ca-certificates

– Đối với lỗi (35) – Cập nhật NSS

# yum update nss -y

Chúc bạn thành công.

chào bạn, mong bạn giúp mình với, mình cài https cho domain chính thì oke nhưng khi cài thêm cho domain phụ thì khi vào file nano /etc/nginx/conf.d/wallpaperjp.mobi.conf để cấu hình thì nó không hiện những thông số giống lần trước mà nó lại hiện như này:

#

# wallpaperjp.mobi configuration

#

server {

listen 80;

server_name wallpaperjp.mobi;

location / {

root /home/wallpaperjp.mobi/public_html;

index index.php index.html index.htm;

try_files $uri $uri/ /index.php?q=$uri&$args;

}

error_page 404 /404.html;

location = /404.html {

root /home/wallpaperjp.mobi/public_html;

}

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root /home/wallpaperjp.mobi/public_html;

}

# pass the PHP scripts to FastCGI server

#

location ~ \.php$ {

root /home/wallpaperjp.mobi/public_html;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

include fastcgi_params;

}

}

mong bạn giúp đỡ.

Cấu hình này thì không phải của HocVPS rồi. Thế bạn cài thủ công thôi, thêm thứ cần thêm.

Trong bài viết mình cũng đã note rõ cần thêm những block nào, đoạn nào rồi

Mình copy file cấu hình và cũng đã xóa thiết lập HocVPS Admin Port và cũng đã bỏ tham số default_server bên cạnh listen 443 thì bị lỗi này. mong bạn giúp đỡ =((

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: [emerg] open() “/home/wallpaperjp.mobi/logs/access.log” failed (2: No such file or directory)

nginx: configuration file /etc/nginx/nginx.conf test failed

Không copy được đâu bạn. Hệ thống nào dùng cấu hình hệ thống đó

Nên bạn chỉ thêm thứ cần thêm, không copy cấu hình tổng rồi sửa domain được đâu

Cấu hình tổng mình cũng chỉ note là để tham khảo. Còn thực tế các bước làm đều đã note hết ra rồi

mình cấu hình được rồi nhưng khi vào web nó toàn bị Redirect link sang link domain chính, m có cài plugin really simple ssl để redirect link tự động mà nó cứ bị sang link của domain chính bạn ạ

1. Nội dung Nginx Conf của bạn là gì?

2. Kết quả lệnh

/opt/letsencrypt/certbot-auto certificatesbạn thông cảm mình lần đầu sử dụng vps mình k biết 1 tí gì cả, nên hỏi hơi nhiều ^^. Kết quả lệnh

/opt/letsencrypt/certbot-auto certificateslà:Found the following certs:

Certificate Name: wallpaperjp.mobi

Domains: wallpaperjp.mobi http://www.wallpaperjp.mobi

Expiry Date: 2018-11-24 01:18:41+00:00 (VALID: 89 days)

Certificate Path: /etc/letsencrypt/live/wallpaperjp.mobi/fullchain.pem

Private Key Path: /etc/letsencrypt/live/wallpaperjp.mobi/privkey.pem

Certificate Name: peliculasgratis.mobi

Domains: peliculasgratis.mobi

Expiry Date: 2018-11-18 07:55:06+00:00 (VALID: 84 days)

Certificate Path: /etc/letsencrypt/live/peliculasgratis.mobi/fullchain.pem

Private Key Path: /etc/letsencrypt/live/peliculasgratis.mobi/privkey.pem

mình cảm ơn.

Còn nội dung 2 Nginx Conf bạn đã cài SSL nữa. Paste qua https://pastebin.com/ cho gọn

Đây bạn ạ: https://pastebin.com/MRqbC23b

đoạn này nó bị báo lỗi không có file log nên mình xóa đi nó mới restar lại được service nginx =((

server {

listen 443 ssl;

# access_log off;

access_log /home/wallpaperjp.mobi/logs/access.log;

# error_log off;

error_log /home/wallpaperjp.mobi/logs/error.log;

Bạn cài sai rồi. Block chứa website, tức có đoạn

root /home/wallpaperjp.mobi/public_html;thì đang dùng port 80 chứ không phải 443. Như thế này website vẫn là HTTP, không phải HTTPSBạn đọc phần Cấu hình SSL xử lý các request

mình cài được rồi, được rồi bạn owiiiiiiiiii ^^. Cảm ơn bạn nhé. mãi yêu <3

Bạn có thể xem giúp mình được không? mình loay hoay suốt từ hôm qua đến giờ mà không được. giúp mình với =((

Trong bài viết có ghi rõ ràng từng bước khi sửa Nginx conf đó mà bạn.

Hi bạn, mong bạn trợ giúp chút: Mình cài xong giờ khi đăng nhập vào HocVPS Admin được nữa, đăng nhập vào nó báo lỗi 403 Forbidden

Domain của mình là domain chính nên mình cài đặt bằng cách copy y nguyên file mẫu trên.

server {

listen 443 ssl;

server_name http://www.babauviet.com;

# SSL

ssl_certificate /etc/letsencrypt/live/babauviet.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/babauviet.com/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

rewrite ^(.*) https://babauviet.com$1 permanent;

}

server {

listen 80;

server_name babauviet.com http://www.babauviet.com;

rewrite ^(.*) https://babauviet.com$1 permanent;

}

server {

listen 443 ssl default_server;

# access_log off;

access_log /home/babauviet.com/logs/access.log;

# error_log off;

error_log /home/babauviet.com/logs/error.log;

root /home/babauviet.com/public_html;

index index.php index.html index.htm;

server_name babauviet.com;

# SSL

ssl_certificate /etc/letsencrypt/live/babauviet.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/babauviet.com/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

# Improve HTTPS performance with session resumption

ssl_session_cache shared:SSL:50m;

ssl_session_timeout 1d;

# DH parameters

ssl_dhparam /etc/nginx/ssl/dhparam.pem;

# Enable HSTS

add_header Strict-Transport-Security “max-age=31536000” always;

location / {

try_files $uri $uri/ /index.php?$args;

}

# Custom configuration

include /home/babauviet.com/public_html/*.conf;

location ~ \.php$ {

fastcgi_split_path_info ^(.+\.php)(/.+)$;

include /etc/nginx/fastcgi_params;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_connect_timeout 1000;

fastcgi_send_timeout 1000;

fastcgi_read_timeout 1000;

fastcgi_buffer_size 256k;

fastcgi_buffers 4 256k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

fastcgi_param SCRIPT_FILENAME /home/babauviet.com/public_html$fastcgi_script_name;

}

location /nginx_status {

stub_status on;

access_log off;

allow 127.0.0.1;

deny all;

}

location /php_status {

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME /home/babauviet.com/public_html$fastcgi_script_name;

include /etc/nginx/fastcgi_params;

allow 127.0.0.1;

deny all;

}

# Disable .htaccess and other hidden files

location ~ /\.(?!well-known).* {

deny all;

access_log off;

log_not_found off;

}

location = /favicon.ico {

log_not_found off;

access_log off;

}

location = /robots.txt {

allow all;

log_not_found off;

access_log off;

}

location ~* \.(3gp|gif|jpg|jpeg|png|ico|wmv|avi|asf|asx|mpg|mpeg|mp4|pls|mp3|mid|wav|swf|flv|exe|zip|tar|rar|gz|tgz|bz2|uha|7z|doc|docx|xls|xlsx|pdf|iso|eot|svg|ttf|woff)$ {

gzip_static off;

add_header Pragma public;

add_header Cache-Control “public, must-revalidate, proxy-revalidate”;

access_log off;

expires 30d;

break;

}

location ~* \.(txt|js|css)$ {

add_header Pragma public;

add_header Cache-Control “public, must-revalidate, proxy-revalidate”;

access_log off;

expires 30d;

break;

}

}

server {

listen 2018 ssl;

access_log off;

log_not_found off;

error_log /home/babauviet.com/logs/nginx_error.log;

root /home/babauviet.com/private_html;

index index.php index.html index.htm;

server_name babauviet.com;

error_page 497 https://$server_name:$server_port$request_uri;

ssl_certificate /etc/letsencrypt/live/babauviet.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/babauviet.com/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

auth_basic “Restricted”;

auth_basic_user_file /home/babauviet.com/private_html/babauviet/.htpasswd;

location / {

autoindex on;

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

fastcgi_split_path_info ^(.+\.php)(/.+)$;

include /etc/nginx/fastcgi_params;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_connect_timeout 1000;

fastcgi_send_timeout 1000;

fastcgi_read_timeout 1000;

fastcgi_buffer_size 256k;

fastcgi_buffers 4 256k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

fastcgi_param SCRIPT_FILENAME /home/babauviet.com/private_html$fastcgi_script_name;

}

location ~ /\. {

deny all;

}

}

Dòng

auth_basic_user_file /home/babauviet.com/private_html/babauviet/.htpasswd;bạn sửa thành

auth_basic_user_file /home/babauviet.com/private_html/hocvps/.htpasswd;nhéXong restart Nginx

Cảm ơn bạn nhiều nhé, web mình đã chạy ngon rồi!

Mình thấy tự cài này dễ hiểu mà thú vị hơn là cài đặt tự động như VPSSIM

Mình cài xong hết r thì bị lỗi này thì sửa thế nào Luân nhỉ?

Welcome to nginx!

If you see this page, the nginx web server is successfully installed and working. Further configuration is required.

For online documentation and support please refer to nginx.org.

Commercial support is available at nginx.com.

Thank you for using nginx.

Đó là trang mặc định của Nginx mà bạn. Site bạn trước đó có thông tin xong cài SSL thì hiện page mặc định của Nginx?

Nếu thế bạn cho mình Nginx Conf của domain bạn đã chỉnh sửa

Dear VP,

Hiện tại việc xác thực các domain mới đang bị lỗi á, bác check lại xem sao nhé

Hiện mình issue bình thường nhé, vấn đề không thuộc về server Let’s rồi. Lỗi bạn gặp như thế nào?

Chào Admin!

Mình đã cài thành công SSL cho VPS cũ. Do nhu cầu chuyển sang VPS khác (vẫn sử dụng script hocvps) mình phải cài lại từ đầu hay có cách nào khác chẳng hạn như copy các file cần thiết của SSL qua VPS mới được k ạ?

Đối với Let’s thì bạn issue lại chứng chỉ trên VPS mới nhé, không dùng phương pháp chuyển

Phương ơi mình cài xong thì link chạy về https rồi nhưng ko load đc trang web nữa, cũng ko load đc vào /wp-admin để cài plugin Really Simple SSL nữa.

Bạn giúp mình nhé. Thanks!

Cho mình Nginx Conf site bạn. Và site bạn là gì, truy cập hiện thông báo gì?

Mình cài cho domain VN gtdeco.vn thì bị lỗi này thì khắc phục thế nào ah?

One or more of the entered domain names was not valid:

http://www.gtdeco.vn: Non-ASCII domain names not supported. To issue for an

Internationalized Domain Name, use Punycode.

Would you like to re-enter the names?

– – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – – –

(Y)es/(N)o: y

Please enter in your domain name(s) (comma and/or space separated) (Enter ‘c’

to cancel): gtdeo.vn

Obtaining a new certificate

Performing the following challenges:

http-01 challenge for gtdeo.vn

Waiting for verification…

Cleaning up challenges

Failed authorization procedure. gtdeo.vn (http-01): urn:ietf:params:acme:error:dns :: DNS problem: NXDOMAIN looking up A for gtdeo.vn

IMPORTANT NOTES:

– The following errors were reported by the server:

Domain: gtdeo.vn

Type: None

Detail: DNS problem: NXDOMAIN looking up A for gtdeo.vn

[root@vultr home]#

1. Tắt tiếng việt khi gõ domain. Lỗi đầu tiên chắc là khi bạn gõ www

2. Trỏ gtdeo.vn về IP VPS, cả bản ghi www nữa. Hiện check ping gtdeo.vn nên chắc DNS chưa trỏ xong rồi

Mình cài thành công 1 domain rồi. mình cài domain thứ 2 sau khi chạy lệnh nginx -t thì nó báo lỗi này. Khắc phục như thế nào bạn. Cảm ơn bạn

nginx: [emerg] a duplicate default server for 0.0.0.0:443 in /etc/nginx/conf.d/thietbibaohoyte.com.conf:22

nginx: configuration file /etc/nginx/nginx.conf test failed

Bạn đọc phần chú ý đỏ về cài đặt cho domain không phải domain chính nhé. Bạn đang bị lặp default_server

hi admin,

Admin cho mình hỏi với ! khi mình bổ sung thêm domain/subdomain mới thì mỗi lần bổ sung như vậy có cần phải chạy lại lệnh “Tự động gia hạn Let’s Encrypt” không vậy admin ?

Tức là chạy lại lệnh ở “file cấu hình crontab” như admin hướng dẫn ở trên không?

Vì khi mình mở file: # EDITOR=nano crontab -e

Đã có dòng này rồi:

30 2 * * * /opt/letsencrypt/certbot-auto renew –pre-hook “service nginx stop” –post-hook “service nginx start” >> /var/log/le-renew.log

nếu mình thêm sẽ thêm 1 dòng như vậy nữa ?

Mong admin nói rõ hơn về phần này giúp mình ? nên thêm 1 dòng nữa hay nên xóa dòng đó đi coppy bỏ vào lại hay để nguyên hay ntn ?…

Cảm ơn admin !

Không cần thêm bạn nhé. Chỉ duy nhất 1 dòng cho toàn bộ các chứng chỉ issue trong VPS

Admin xem bổ sung lệnh cài tự động vào hocvps đi.

Cấu hình SSL cho domain không phải domain chính trong HocVPS Script:

Không thiết lập HocVPS Admin Port ( là mình bỏ đoạn nào vậy mn ?)

Là phần HocVPS Port. Bạn mở file cấu hình lên so với cấu hình mẫu trong bài viết sẽ thấy không có đoạn cuối

2 bạn cho mình xin file .conf của domain phụ đó đc ko? Xin cảm ơn

Nếu hệ thống bạn không phải HocVPS thì bạn cài SSL chỉ thêm phần cần thiết, không copy y nguyên

Còn nếu hệ thống bạn là HocVPS thì bạn thêm domain mới bằng HocVPS menu 2 là có website mới để bạn tham khảo .conf của domain phụ nhé

Mình thử xóa domain phụ và cài lại nhưng vẫn bị lỗi redirect về domain chính, totnhat.net/wp-admin thì trỏ về domain chính mocvietdecor.vn/wp-admin và cả totnhat.net trỏ về mocvietdecor.vn là lỗi gì và sửa thế nào nhỉ? Thanks b

nginx -t của bạn ra kết quả gì? Bạn xóa thủ công hay xóa bằng lệnh của HocVPS?

kết quả đây b ah [root@thachthatdecor home]# nginx -t

nginx: [emerg] BIO_new_file(“/etc/letsencrypt/live/totnhat.net/fullchain.pem”) failed (SSL: error:02001002:system library:fopen:No such file or directory:fopen(‘/etc/letsencrypt/live/totnhat.net/fullchain.pem’,’r’) error:2006D080:BIO routines:BIO_new_file:no such file)

nginx: configuration file /etc/nginx/nginx.conf test failed

Bạn cấu hình Nginx Conf của totnhat.net dùng SSL Let’s Encrypt nhưng thực tế không tồn tại chứng chỉ đó nên Nginx lỗi

Sửa thì bạn có 3 cách

1. Bỏ SSL, sửa cấu hình về ban đầu

2. Cài đặt chứng chỉ

3. Nếu bạn xóa domain đó thì phải xóa bằng HocVPS menu

Cách 1,2 cài lại chứng chỉ thì có ảnh hưởng tới domain chính ko ah?

Mình lỡ xóa domain phụ bằng filezilla rồi, xóa bằng hocvps ko được nữa mà vẫn còn tồn tại domain phụ, nên vẫn bị lỗi redirect về domain chính…hix

Nếu totnhat.net bạn xóa thủ công thư mục domain rồi thì vào /etc/nginx/conf.d xóa thủ công Nginx Conf. của nó đi nhé

Xóa xong thì restart lại Nginx và kiểm tra nginx- t có okie không

Sao mình cài gia hạn nó báo “crontab: installing new crontab” mà nó vẫn hết hạn nhỉ.

Bạn kiểm tra như phần 6 trong bài viết xem VPS bạn có nằm trong vấn đề này không

Hôm bữa nó không gia hạn rồi.. mình thử làm như phần 6 rồi.. sau đó nay nó lại hết hạn nữa 🙁

Thế bạn đào sâu vào log xem như thế nào thôi. Câu lệnh kiểu tra service và PATH của bạn như thế nào? Crontab của bạn như thế nào?

Chào admin. Sao mình cài đặt gia hạn báo “crontab: installing new crontab” nhưng nó vẫn không tự động gia hạn nhỉ!

Bạn kiểm tra như phần lưu ý 6 mình đã note chưa?

khi mình nhập thêm một sub.domain.vn nữa thì lại bị báo lỗi là

http-01 challenge for sub1.domain.vn

http-01 challenge for sub2.domain.vn

trong khi đó domain.vn vẫn ok (tls-sni-01 challenge for domain.vn)

bạn có thể chỉ mình fix ko

Bạn đã tạo sub1 và sub2 trỏ về IP VPS chưa?

rồi luôn

sub1 và sub2 lúc bật Nginx có truy cập được bình thường không? Tức lúc chưa cài đặt HTTPS gì thì sub1 và sub2 có truy cập qua browser và hiển thị bình thường không?

truy cập băng http bình thường

Bạn gửi VPS qua support@hocvps.com mình xem cho chứ chưa thấy gì rõ ràng

cái hệ thống server của mình lằng nhằng lăm 😀

À nếu bạn dùng nhiều IP cho mỗi sub, dạng 1 VPS nhiều IP thì issue cert của domain nào phải login SSH đúng bằng IP đó

Còn nếu không phải thì với thông tin này mình chịu rồi

cho mình hỏi trường hợp thế này.

domain.vn -> IP1 -> VPS1 – port 80, 443

sub1.domain.vn -> IP2 -> VPS2 -port 80, 443

trên VPS1 chạy letsencrypt rồi “-d domain.vn -d http://www.domain.vn”

trên VPS2 chạy letsencrypt rồi “-d sub1.domain.vn”

ko biết chạy vậy được ko. mình sợ trên VPS2 chỉ khia báo là một subdoman nó ko chịu nó đòi phải có root domain nó mới chịu

NOTE: VPS nào chạy letsencrypt trên VPS đó nhé.

Chạy được bình thường bạn nhé, vì subdomain bản chất là 1 domain độc lập thôi

thanks, để mình thử xem sao

Mình làm đầy đủ các bước như ở trên và chạy lệnh ngĩn -t báo ok nhưng khi ra trình duyệt thì lại ra trang trắng với Firefox và báo lỗi “HTTP ERROR 500” với Chrome. Thanhks bạn.

Lỗi PHP rồi. Bạn kiểm tra log error PHP-FPM để tìm hiểu thêm nhé. Ngoài ra, bạn có thể dùng lại cấu hình ban đầu (lúc HTTP) để bật Nginx nhằm khoanh vùng vấn đề

Do trình duyệt đã lưu SSL nên mỗi lần đổi HTTP – HTTPS – HTTP cần clear hoàn toàn cache, cookie để check, hoặc đổi trình duyệt

Mình cài hoàn toàn mặc định từ lúc cài server cho đến hocvps. Vậy thì tại sao lại lỗi php được nhỉ. Trước đó 2 site của mình vẫn chạy ổn định trên vps.

Thế bạn back về HTTP có lỗi không?

Mình back lại file config cũ và gỡ ssl ra thì vẫn lỗi như vậy mặc dù trình duyệt đã xóa sạch sẽ. Chắc mình cài lại cái OS và làm lại từ đầu xem thế nào

Nên mình mới nghi ngờ lỗi từ trước chứ không liên quan đến HTTPS. Và cần phải check log PHP-FPM là để biết vấn đề là thế

Vì lỗi HTTP 500 này không cụ thể, nhiều vấn đề cần phải xem log mối biết

Cuối cùng mình cũng dã làm thành công bằng cách cài lại OS rồi làm lần lượt từ đầu, từ site chính cho đến site phụ. Thanks 🙂

Ở phần thêm domain phụ.

listen 80 default_server; chuyển thành listen 443 ssl default_server;

Thì không hoạt động. Sau đó mình bỏ ” default_server” thì ok

Không biết vậy có đúng không các bạn.

Mình có note trong bài viết, phần cài đặt SSL cho site không phải site chính cài HocVPS đó. Bạn đọc và tham khảo

Ngoài lề chút, style của hocvps.com đang sài là gì vậy bạn Phương ơi?

Theme KnowHow nhé bạn

Mọi thứ diễn ra rất suôn sẻ !

Lần đầu tiên tự tay cấu hình SSL cho website của mình 🙂

Cám ơn admin nhiều lắm !

Bình thường bạn ạ. Mình wget các link https về bình thường.

Hôm qua cài bình thường, hôm nay nó lại báo lỗi rùi mọi người ơi, Hình như Địa chỉ bị thay đổi

error: while accessing https://github.com/letsencrypt/letsencrypt/info/refs

Mình kiểm tra vẫn thấy bình thường. Có thể đường truyền bạn tới LE thời điểm đó có vấn đề rồi. Bạn thử lại nhé

# git clone https://github.com/letsencrypt/letsencrypt /opt/letsencrypt

Initialized empty Git repository in /opt/letsencrypt/.git/

remote: Counting objects: 58735, done.

remote: Compressing objects: 100% (26/26), done.

remote: Total 58735 (delta 13), reused 17 (delta 7), pack-reused 58701

Receiving objects: 100% (58735/58735), 19.06 MiB | 6.57 MiB/s, done.

Resolving deltas: 100% (42532/42532), done.

Minh vua test tuc thi day

[root@li494-xxx~]# git clone https://github.com/letsencrypt/letsencrypt /opt/letsencrypt

Initialized empty Git repository in /opt/letsencrypt/.git/

error: while accessing https://github.com/letsencrypt/letsencrypt/info/refs

fatal: HTTP request failed

Hôm qua mình dùng mấy cái VPS bên DO thì ok, còn cái này thì bên Linode và Vultr.

1. Bên Linode và Vultr bạn có dùng tài khoản root không?

2. Git bạn phiên bản bn?

# git --versiongit version 1.7.1

Ban 1.7.1 luon. Tat nhien la minh dung root roi, vi minh su dung hocvps

Vậy bạn thử lệnh này xem

# git clone https://github.com/certbot/certbot.git /opt/letsencryptgit clone https://github.com/certbot/certbot.git /opt/letsencrypt

Initialized empty Git repository in /opt/letsencrypt/.git/

error: while accessing https://github.com/certbot/certbot.git/info/refs

fatal: HTTP request failed

Van loi

Cho mình kết quả mấy lệnh test sau

curl https://google.com

curl https://github.com/letsencrypt/letsencrypt

[root@li494-xxx~]# curl https://google.com

……

[root@li494-xxx~]# curl https://github.com/letsencrypt/letsencrypt

curl: (35) SSL connect error

Đây là 2 lệnh

Lỗi HTTPS rồi. Bạn đọc phần chú ý cuối trong bài viết nhé

Mình có 1 thắc mắc là mình cài được rồi. Tuy nhiên đang lúng túng ở chỗ cài ssl cho nhiều store trong magento.

Magento support nhiều store trong cùng một admin với các đường dẫn của các store là khác nhau.

Vậy mình có cần phải tạo file domain.com.conf & làm theo tutorial này ko?

Thanks

Các store đường dẫn khác nhau kiểu abc.com/xyc và abc.com/def á bạn? Thế nó vẫn hưởng SSL từ abc.com mà

Và store khác nhau nhưng đều nằm trong 1 thư mục source code chung đúng không bạn

Các store khác nhau nó sẽ có domain khác nhau bạn. VD

Mình có 1 store chính là abc.com và đăng nhập vào abc.com và tạo store mới có domain là def.com. 2 store có 2 domain khác nhau.

Source code thì chung.

Vậy bạn cấu hình Nginx sao cho nó nhận def.com? Chắc cấu hình dạng DomainAlias à?

Cài xong và đăng nhập vào domain:port báo lỗi “File not found.”

Cho mình cấu hình Nginx Conf cho domain bạn đã cài

Mình có cài Let’s Encrypt SSL tren hocvps giờ mình muốn chuyển toàn bộ url sang domain mới những không thể nào Redirect url cũ dạng https://olddomain sang https/newdomain. Mình có thêm đoạn

server {

server_name .olddomain.com;

return 301 http://newdomain.com$request_uri;

}

Nhưng khi gõ http://www.olddomain thì ok nhưng gõ https://olddomain thì không chuyển hương

nhờ các bác chỉ giúp

Phần trên bạn mới chỉ set cho HTTP. Bạn phải set cả redirect HTTP, tức bạn làm 1 block 443 tương tự. Giống như trong bài viết hướng dẫn redirect HTTPS WWW về HTTPS NON-WWW

Cho mình hỏi khi cài chứng chỉ SSL cho subdomain thì trong block thứ hai ban đầu là “llisten 80;” chuyển thành “listen 443 ssl ;” đúng không bạn?

Và chỉ cần cấu hình cron để gia hạn một lần phải không?

Thanks

Đúng rồi bạn nhé

Phần này là sao nhỉ? E ngồi cả đêm mà vẫn không hiểu và làm đc “Không cấu hình SSL phần Admin HocVPS. Khi đó, truy cập HocVPS Admin bằng ip:port” a ơi giúp e với. Là e vô dc cái trang hocvpsscript trên trình duyệt rồi cài tiếp ntn a?

Nó áp dụng cho domain chính cài HocVPs. Bạn so sánh Nginx Conf của domain chính và các domain khác trong hệ thống là sẽ hiểu

Dạ! e cài được rồi mà không hiểu tại sao bị lỗi trắng trang trên di động, vô trình duyệt chrome thì bì nó báo “Trang web này không thể cung cấp kết nối an toàn blogthietkenha.com sử dụng giao thức không được hỗ trợ”. Qua fire fox thì chạy bth là bị v sao ơi.

mình kiểm tra thấy bình thường. Bạn clear cache trình duyệt đi rồi thử lại nhé

Ở bước chạy Let’s Encrypt, sau khi điền tên miền em bị lỗi này là sao anh:

Problem binding to port 80: Could not bind to IPv4 or IPv6.

Em đã thử ở một vps khác thì ok, sang vps này thì bị, liệu có phải do em cài Varnish trước đó không nhỉ.

Bạn stop cả Varnish trước khi cài chưa, vì Varnish chiếm port 80 rồi

Em stop và cài lại rồi chạy: nginx -t thì báo:

conflicting server name “www.***.com” on 0.0.0.0:443, ignored

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: configuration file /etc/nginx/nginx.conf test is successful

Web lỗi không chạy được.

Bạn cài theo hướng dẫn nào? Varnish thì có hướng dẫn HTTPS riêng đó

Thông báo kia thì bị trùng lặp rồi, có 2 nơi đều quy định

Em cài theo trang này ạ, để em thử bản hướng dẫn kia.

Có phải làm theo bài này không anh?

https://hocvps.com/su-dung-https-voi-varnish/

Đúng rồi bạn

Cho mình hỏi nếu mình dùng SSL của Cloudflare thì chỗ nào để paste private key vào Hocvps nhỉ.

Bạn dùng luôn SSL trên CF nhé, không cần cài vào webserver trên VPS làm gì. Còn cần paste thì bạn tạo 1 file bất kì trong /etc/nginx/ssl rồi paste nội dung vào thôi

Mình vừa cài thành công ngon nghe rồi, được 1 lúc sau thì bị báo lỗi đỏ. 3 site cùng cài nhưng chỉ 1 site bị. Fix lỗi ntn vậy ạ

Bạn mô tả lỗi cùng tình trạng các site nhé

Trong lúc cài SSL cho domain khác thì có thể không cần STOP nginx được không ạ? Vì bên mình đặt nhiều web trên đó, dừng 5-10 phút là bị kêu ngay 🙁

Cài bằng phương pháp standalone bắt buộc stop Nginx nhé bạn. Và việc stop không đến 5-10′ đâu. Bạn chỉ cần issue cert xong là có thể start Nginx rồi. Khi cập nhật cấu hình Nginx thì dùng lệnh reload là được

Sao mình làm xong hết rồi, oki hết rồi mà giờ truy cập port quản lý HocVPS Script Admin dạng domain:port thì lại ko được nhỉ?

Đây là file của mình

server {

listen 443 ssl;

server_name http://www.damuoigiare.vn;

# SSL

ssl_certificate /etc/letsencrypt/live/damuoigiare.vn/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/damuoigiare.vn/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

rewrite ^(.*) https://damuoigiare.vn$1 permanent;

}

server {

listen 80;

server_name damuoigiare.vn http://www.damuoigiare.vn;

rewrite ^(.*) https://damuoigiare.vn$1 permanent;

}

server {

listen 443 ssl default_server;

# access_log off;

access_log /home/damuoigiare.vn/logs/access.log;

# error_log off;

error_log /home/damuoigiare.vn/logs/error.log;

root /home/damuoigiare.vn/public_html;

index index.php index.html index.htm;

server_name damuoigiare.vn;

# SSL

ssl_certificate /etc/letsencrypt/live/damuoigiare.vn/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/damuoigiare.vn/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

# Improve HTTPS performance with session resumption

ssl_session_cache shared:SSL:50m;

ssl_session_timeout 1d;

# DH parameters

ssl_dhparam /etc/nginx/ssl/dhparam.pem;

# Enable HSTS

add_header Strict-Transport-Security “max-age=31536000” always;

location / {

try_files $uri $uri/ /index.php?$args;

}

# Custom configuration

include /home/damuoigiare.vn/public_html/*.conf;

location ~ \.php$ {

fastcgi_split_path_info ^(.+\.php)(/.+)$;

include /etc/nginx/fastcgi_params;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_connect_timeout 1000;

fastcgi_send_timeout 1000;

fastcgi_read_timeout 1000;

fastcgi_buffer_size 256k;

fastcgi_buffers 4 256k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

}

location /nginx_status {

stub_status on;

access_log off;

allow 127.0.0.1;

allow 139.99.45.160;

deny all;

}

location /php_status {

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

include /etc/nginx/fastcgi_params;

allow 127.0.0.1;

allow 139.99.45.160;

deny all;

}

# Disable .htaccess and other hidden files

location ~ /\.(?!well-known).* {

deny all;

access_log off;

log_not_found off;

}

location = /favicon.ico {

log_not_found off;

access_log off;

}

location = /robots.txt {

allow all;

log_not_found off;

access_log off;

}

location ~* \.(3gp|gif|jpg|jpeg|png|ico|wmv|avi|asf|asx|mpg|mpeg|mp4|pls|mp3|mid|wav|swf|flv|exe|zip|tar|rar|gz|tgz|bz2|uha|7z|doc|docx|xls|xlsx|pdf|iso|eot|svg|ttf|woff)$ {

gzip_static off;

add_header Pragma public;

add_header Cache-Control “public, must-revalidate, proxy-revalidate”;

access_log off;

expires 30d;

break;

}

location ~* \.(txt|js|css)$ {

add_header Pragma public;

add_header Cache-Control “public, must-revalidate, proxy-revalidate”;

access_log off;

expires 30d;

break;

}

}

server {

listen 7979 ssl;

access_log off;

log_not_found off;

error_log /home/damuoigiare.vn/logs/nginx_error.log;

root /home/damuoigiare.vn/private_html;

index index.php index.html index.htm;

server_name damuoigiare.vn;

error_page 497 https://$server_name:$server_port$request_uri;

ssl_certificate /etc/letsencrypt/live/damuoigiare.vn/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/damuoigiare.vn/privkey.pem;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_ciphers EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

auth_basic “Restricted”;

auth_basic_user_file /home/damuoigiare.vn/private_html/hocvps/.htpasswd;

location / {

autoindex on;

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

fastcgi_split_path_info ^(.+\.php)(/.+)$;

include /etc/nginx/fastcgi_params;

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_connect_timeout 1000;

fastcgi_send_timeout 1000;

fastcgi_read_timeout 1000;

fastcgi_buffer_size 256k;

fastcgi_buffers 4 256k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

}

location ~ /\. {

deny all;

}

}

Mình thấy http://139.99.45.160:7979/ vẫn được. Bạn có dùng Cloudflare chế độ đám mây vàng không?

Trước mình có dùng nhưng giờ mình ko trỏ ns đến cloudflare nữa rồi

Ê hình như được rồi kìa hihi, thanks ad đã giúp đỡ!

mình có 3 domain cài ssl.

domain A.com -> bật CDN Cloudflare

domain B.com -> không có CDN Cloudflare

domain Abc.A.com -> không có CDN Cloudflare

khi mình chỉnh tự gia hạn thì cái A có được gia hạn không vậy. B vs sub domain thì sao bạn nhỉ.

cám ơn chia sẻ của admin rất nhiều.

Domain A không gia hạn được còn B và sub gia hạn bình thường nhé bạn

Vậy lúc la cài ssl rùi mình bật cdn thì chứng chỉ kiểm tra là của Cloudflare hay của let’s -encrypt mod nhỉ

Bật CDN thì vẫn là chứng chỉ Let’s. Bạn có thể thêm SSL CF thì thành chứng chỉ CF xong đến chứng chỉ Let’s, nhưng như thế ảnh hưởng tốc độ

cám ơn mod.

tại mình dùng vpssim thấy bật cdn rồi chuyển thành Full (strict) thì đang là chứng chỉ let’s chuyênr thành chứng chỉ Cloudflare. mà như vậy có ảnh hưởng tốc độ không vậy ?

Dịch vụ CDN Clouflare có nhiều tiện ích cho bạn nhưng khi đầu CF có vấn đề sẽ hay lag.

vậy mode có cách nào giúp mình với.

mình dùng vpssim mà nhiều code quá chuyển qua hocvps chắc lâu.

mà cdn là bắt buộc dùng vì ảnh nhiều lắm.

mình muốn dùng cdn + ssl của let’s encrypt

Bạn dùng CDN Cloudflare thì bạn dùng kèm SSL Cloudflare thôi. Hàng free thì bạn đành chấp nhận thế. Còn ở trên bạn dùng stack script nào cũng thế cả, không cần thiết là vpssim hay hocvps

mình vừa setup xong hocvps và cài thử ssl let’s encrypt. khi bật dns nó vẫn bị chuyển về cloudflane hết.

bước test cài xong chưa bật dns test ở máy 1 : ra hình 1

bật dns qua máy 2 : ra hình 2

http://2.bp.blogspot.com/-zLyFdva1GwE/WyxZl_hASwI/AAAAAAALWJA/SOhrVUK94n08vOHHRq5P97uYaV3YH5lDQCHMYCw/s0/Untitled.png

Thì mình ghi rồi mà. Stack script nào cũng thế cả, bạn dùng CDN Cloudflare thì chấp nhận thế thôi

Dùng SSL trên Server rồi muốn dùng CDN thì bạn cần bật SSL Full Strict của Cloudflare

thêm file conf.d cho subdomain thế nào vậy bạn?

Bạn coi subdomain như 1 website bình thường thôi. Domain chính bạn làm như thế nào thì bạn cài đặt cho sub như thế. Vốn dĩ sub có document_root độc lập mà

sub domain phải bỏ server { trên cùng đi mới đc

Lúc đầu thêm bị lỗi

Lúc đầu thêm bạn gặp lỗi ntn? Bên Nginx hay gì?

Vì việc redirect http://www.sub.domain sang sub.domain mình thấy bình thường

Mình cài Theo hướng dẫn nhưng giờ vào web không được luôn. Kiểm tra Nginx -t thì nó báo như thế này:

https://prnt.sc/jwnfkl

Restart Nginx Service thì nó báo như này:

https://prnt.sc/jwngjo

Giờ phải chỉnh lại ở đâu nhỉ?

Cho mình nội dung của /etc/nginx/conf.d/btcfather.com.conf

Hic, mình vừa xoá hết đi rồi, xoá cả Cert đi nhưng cũng không vào lại được nữa :'(

https://prnt.sc/jwnzev

Xong bạn restart Nginx thông báo gì? cùng nginx -t nữa

Nó báo như này bạn ạ:

https://prnt.sc/jwo195

Bạn cho toàn nội dung file Nginx Conf của btcfather đi, đừng chụp thế

Nó đang báo dòng 5 có lỗi ký tự đặc biệt đó. Mình đoán là do bạn chỉnh sửa bằng trình text xong up lên, nên kí tự bị lệch

Dòng rewrite bạn tự edit trên SSH ý, dùng lệnh nano

Dòng đó là

rewrite ^(.*) http://btcfather.com$1 permanent;Từ lúc mình cài HocVPS Scripts xong thì mình không kết nối được VPS qua Terminal nữa bạn ạ (mình không biết config kiểu gì) nên mình dùng cái console mặc định của Vultr. Các lệnh mình toàn ngồi gõ thủ công hết ý. Mình gửi thông tin đăng nhập Vultr vào mail bạn kiểm tra lại giúp mình với nhé

mail support@hocvps.com nhé bạn. Bạn đăng nhập bằng port 2222 chưa?

Done. Nhìn không kỹ, hóa ra dòng

server_namethiếu;Chia sẽ có các bạn case của mình để rút kinh nghiệm nè: Về phần cái SSL mình làm thành công nhưng sau khi duy chuyển web lên VPS mới thì cứ bị redirect sang host cũ.

Nguyên nhân là do SSL ở host cũ mình chưa xóa đi.

Vì vậy các bạn chú ý khi cài SSL host mới thì xóa SSL ở host cũ nhé.

mình chọn Full (strict) + tích đám mây vàng trên cloudfrae mà nó báo lỗi trắng trang với dòng chữ SSL j j đấy 🙁 mình dùng cả SSL let’s lẫn cloudfirae

Trước khi chỉnh Cloudflare thì site bạn có hoạt động bình thường ở HTTPS không? Tức là xanh hoàn toàn

Và ngoài cấu hình Nginx bạn có dùng các thứ khác liên quan SSL không (như plugin security, plugin HTTPS)

trước khi cài thì web vẫn hoạt động bình thường ở https , mình có cài plugin Really Simple SSL , mình ko cài plugin security

Bạn bỏ Really Simple SSL đi thì sao?

mình cài ssl let’s encrypt , bật đám mây vàng và tắt phần ssl trên cloudflare ” để Off SSL ” rồi mà vẫn trắng trang nhỉ , nó báo ssl không được hỗ trợ

Đám mây vàng là CDN đã xung đột với SSL rồi, bạn bắt buộc phải SSL của Cloudflare Full Strict thì mới bật đc SSL của bạn cùng CDN

làm sao để vừa dùng ssl let’s encrypt lại có thể dùng chung với cloudfiare . tại cloudfare đam mây vang giúp website giảm kha khá tải trọng

Bạn đọc phần chú ý đó

Ad ơi cho em hỏi Plugin phân trang commemt cho WordPress với ạ

– Em tìm mãi ko được. Hix

Hôm nay mình gặp phải lỗi này:

This page isn’t workinh

redirected you too many times.

Mình có tạo 2 web dạng sub domain, 1 trang thì work bình thường. Trang thứ 2 thì bị lỗi vầy.

File .conf mình copy giông nhau chỉ đổi tên subdomain.

Bạn kiểm tra lại các vấn đề

1. Nginx Conf, bao gồm cả rule rewrite nếu bạn có thêm

2. Cloudflare chế độ mây vàng

3. Các plugin bảo mật nếu bạn có cài, plugin SSL

Cho mình hỏi là trên 1 vps thì có thể vừa cài ssl của comodo và của let’s encrypt được không?

xin cám ơn

Được bạn nhé, SSL liên quan đên domain là chủ yếu, bạn không cần lo bên VPS